Le Dark Web

Face au Web de surface que nous connaissons tous, le Deep Web et le Dark Web sont deux notions que beaucoup de non-initiés ont du mal à discerner. Constituant plus de 90% du contenu du Web global, Deep Web et Dark Web ne sont pas accessibles aux moteurs de recherche du type Google, Yahoo ou Bing. Le Deep Web en particulier, nécessite des outils et des procédures spécialisés. Mais la différence majeure est surtout dans la nature des services et des types de données qui y circulent.

Face au Web de surface que nous connaissons tous, le Deep Web et le Dark Web sont deux notions que beaucoup de non-initiés ont du mal à discerner. Constituant plus de 90% du contenu du Web global, Deep Web et Dark Web ne sont pas accessibles aux moteurs de recherche du type Google, Yahoo ou Bing. Le Deep Web en particulier, nécessite des outils et des procédures spécialisés. Mais la différence majeure est surtout dans la nature des services et des types de données qui y circulent.

Notions et concepts

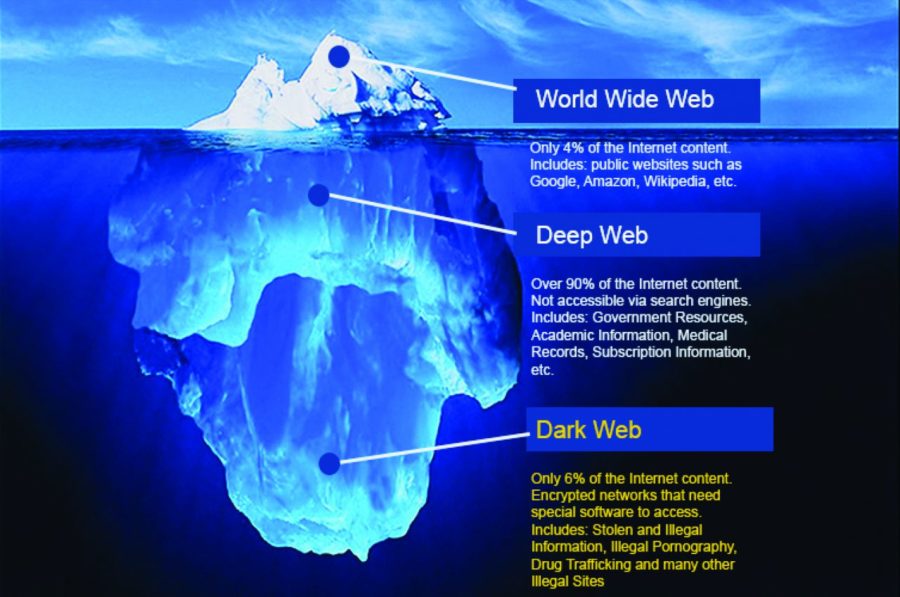

Autant donner d’emblée la différence entre les formes du Web et leurs caractéristiques distinctives. Si nous connaissons tous le Web de surface dans lequel nous naviguons aisément via les annuaires comme Yahoo ou les moteurs de recherche comme Google, cet espace qui nous semble déjà si vaste n’est en réalité qu’une goutte dans un océan, un epsilon dans le monde abyssal de l’Internet. Il ne représenterait qu’à peine 5 à 10% de la totalité des données et informations enfouies dans les entrailles des réseaux. L’entière majorité de l’Internet serait plutôt dans ce qui est communément appelé Deep Web (Web profond) et Dark Web (Web sombre).

https://whhspatriotpress.com/wp-content/uploads/2019/03/Dark-Web-900×597.jpg

Deep Web

Par Deep Web (Web invisible, caché ou profond), il est entendu toutes ressources que l’on ne peut pas trouver par un moteur de recherche, comme les données de messagerie, les contenus des réseaux sociaux, les données bancaires, les pages auto-générées ou les bases des données privées des entreprises, bref toutes données protégées par un mot de passe ou volontairement interdites d’indexation par les moteurs de recherche. De fait, plus de 96% des informations auxquelles nous avons accès sur Internet nécessitent une authentification, comme les portails bancaires ou les comptes de messageries ou des réseaux sociaux, etc. Or, les moteurs de recherche n’indexent pas ces pages protégées même si certaines personnes peuvent bien le faire en cas de besoin (fournisseurs d’accès Internet, autorités légales, police judiciaire, etc.). Sous cet angle, le Deep Web contiendrait des données accessibles et non accessibles qui restent essentiellement légales et ne présenteraient pas des risques potentiels qui justifieraient un contrôle et une veille judiciaires. En revanche, le Dark Web est tout à fait à l’opposé : un Web étanche, soumi à des mesures draconiennes de sécurisation t d’anonymat. « Pourtant, ce qui différencie le Deep web du Dark web : ce dernier ne représente même pas 0,005% de l’ensemble des plateformes présentes sur internet »(Gayard, 2018).

Dark Web & Dark Net

En revanche, le Dark Web constitue une zone d’ombre qui échappe à tout type de contrôle, raison pour laquelle il fait l’objet de beaucoup de convoitise mais aussi de beaucoup de surveillance par la police et les services secrets à la traque d’informations, de produits et de services illégaux. La traque du Dark Web par les agences gouvernementales et les services de sécurité cherche à fermer des sites Web responsables de drogues, de cartes de crédit volées, de documents contrefaits etc. (Wainwright, 2017)

Le Web sombre est une petite partie du Web profond qui ne présentent aucun intérêt pour l’utilisateur moyen d’autant plus qu’il est connu pour être un refuge pour les activités illégales. Pour que les initiés y accèdent, ils ont besoin d’outils spécialisés et de démarches beaucoup plus élaborées qu’une simple navigation via Firefox ou Chrome : d’abord passer par un réseau informatique qui permet d’anonymiser l’origine de connexions TCP (Dark Net). À ce propos, TOR (The Onion Router ou le routeur en oignon, métaphore qui veut dire qu’il est organisé en couches, comme un oignon), constitue la référence incontournable à la fois comme réseau et navigateur Web d’anonymisation. Avec TOR, il est aussi nécessaire d’utiliser un réseau privé virtuel (VPN) qui cache les adresses IP des internautes et d’un logiciel PGP (Pretty Good Privacy) qu’on pourrait traduire par « bon niveau de confidentialité ».

https://www.cyberpratibha.com/blog/wp-content/uploads/2017/12/tor-through-VPN.jpg

Ce procédé est la recommandation principale pour être certain d’éviter la traçabilité et la filature digitale. À partir d’une machine connectée à un fournisseur d’accès Internet, le VPN cache au fournisseur d’accès Internet (IPS) l’adresse IP et la localisation géographique du point de départ de la requête. TOR réceptionne les données de la requête et les fait circuler au sein de son propre réseau multicouche brouillant encore plus toutes pistes pouvant faire remonter jusqu’à l’origine des données émises par l’utilisateur. Une couche supplémentaire de cryptage rend l’identification de la source quasiment impossible. Une fois le site cible localisé, TOR fait sortir la requête de son réseau profond et la dirige en clair vers le site cible qui renvoie l’information sollicitée dans le sens inverse, sous la protection des mêmes modalités de cryptage et de virtualisation des chemins.

Les termes Dark Net et Dark Web sont parfois utilisés de manière interchangeable, mais avec des différences subtiles de sens (Rennard, 2016). Les Dark Net existent sous de nombreuses formes et s’ils sont ainsi appelés c’est surtout parce qu’ils constituent des réseaux invisibles de plusieurs couches en superposition qui nécessitent une autorisation ou des outils spécifiques pour y accéder.

L’histoire du Silk Road

L’âge d’or du Dark Web commence avec l’ouverture du site « Silk Road » en février 2011 comme tout premier « marché noir » sur Internet qui fonctionne comme le plus classique des sites d’e-commerce entre particuliers : offres des vendeurs qui exposent leurs marchandises et des acheteurs qui font leurs courses en utilisant les Bitcoins, la crypto-monnaie du Web. L’un des sites devenus célèbres sur le Dark Web est « Silk Road », fondé en 2011 et utilisé pour l’achat et la vente de toute une gamme d’objets illégaux, y compris des drogues à usage récréatif et des armes. L’existence d’un « supermarché de la drogue » sur Internet n’a pas trop tardé à faire le tour du monde faisant de lui la une des grands journaux. Très vite, TOR, portant développé par le gouvernement fédéral américain et le Bitcoin ont gagné la mauvaise réputation d’être respectivement le réseau et la monnaie des cybercriminels (Stamboliyska, 2017).

Silk Road a fini par être démantelé par les autorités américaines suite à une filature digne d’un thriller hollywoodien. À cause d’un bug de configuration dans la page d’accueil du site SIlk Road, le FBI a pu organiser une traque numérique qui lui fdrogua permis de remonter jusqu’aux serveurs d’origine di site où le propriétaire, Ross Ulbricht, a été identifié puis arrêté en octobre 2013. Ross Ulbricht a écopé de deux peines de prison à perpétuité plus 40 ans d’incarcération au début du mois de mai 2015. Deux mois plus tôt, le FBI avait déjà fait tomber Freedom Hosting, l’hébergeur le plus populaire du dark web depuis son lancement en 2008, et interpellé son fondateur Eric Marques.

Source : MBT-Bloggers Entrepreneur

En revanche, Silk Road a fait des émules partout sur Internet. Immédiatement après le démantlement de SiIk Road, un marché connu sous le nom de Silk Road 2 a été lancé. Le nouveau marché de Dark Web était dirigé par une personne qui s’appelait lui-même le Dread Pirate Roberts 2. Il a été arrêté quelques mois plus tard, en novembre 2014.

Il serait très long de parcourir en détail toutes les histoires du Dark Web. Juste faudrait-il dire qu’il s’agit d’une effervescence permanente entre hackers, dealers, contrebandiers d’un côté puis police spécialisée, contre-espionnage (affaire Snowdon et Wikileaks), journalisme d’investigation etc. de l’autre.

Un Dark Web n’est pas que refuge de délinquance !

Le Web sombre est généralement associé à une variété de fonctions différentes qui peuvent prendre forme d’un certain nombre d’infractions, notamment le partage de fichiers illicites, les marchés noirs et comme moyen d’échange de biens ou de services illicites. Ce sont souvent les utilisations les plus médiatisées d’un réseau sombre. Mais ces réseaux sont également utilisés pour des causes plus nobles. Ils ont fourni par exemple aux révolutionnaires du printemps arabe, aux activistes chinois et aux électeurs iraniens d’utiliser le navigateur TOR pour déjouer la surveillance de leurs gouvernements et protéger les dissidents politiques des représailles. En octobre 2011, le groupe Anonymous a pu mettre brièvement hors-ligne « Lolita City », un important forum pédophile.

__________________________________________________

Notes

- Gayard, L. (2018). Géopolitique du Darknet : Nouvelles frontières et nouveaux usages du numérique. ISTE Group.

- Rennard, J.-P. (2016). Darknet : Mythes et réalités. Ellipses.

- Stamboliyska, R. (2017). La face cachée d’internet : Hackers, darknet… Larousse.

- Wainwright, T. (2017). Narconomics : La drogue : un business comme les autres ? De Boeck Superieur.

Lectures :

- If Darknet Is The Door To Hell Then Bitcoin Is Its Key – Chapter[2.6] R[16-19

- ]Marie-Laure Calcar | 02 mai 19 « Qu’est-ce que le Dark Web ? » tech Advisoir

- Jomni, Adel. « Le Darknet est-il une zone de non droit ? », Sécurité globale, vol. 15, no. 3, 2018, pp. 17-23.

- Croy, A. (2018). The Dark Web : The Covert World of Cybercrime. Greenhaven Publishing LLC.

- Deepweb, darkweb, darknet : Quelles différences ? | Orange Cyberdefense. (s. d.).

- France, T. (2019, mars 21). Qu’est-ce que Tor et le Dark Web ?

- Pinte, J.-P. (2018). Les jeunes et le Dark Web. Terminal. Technologie de l’information, culture & société, (123).

- Zepp-LaRouche, H., Billington, M. O., Maitra, R., Small, D., Director, B., Ross, J., … Deniston, B. (2014). The New Silk Road Becomes the World Land-Bridge. Executive Intelligence Rev